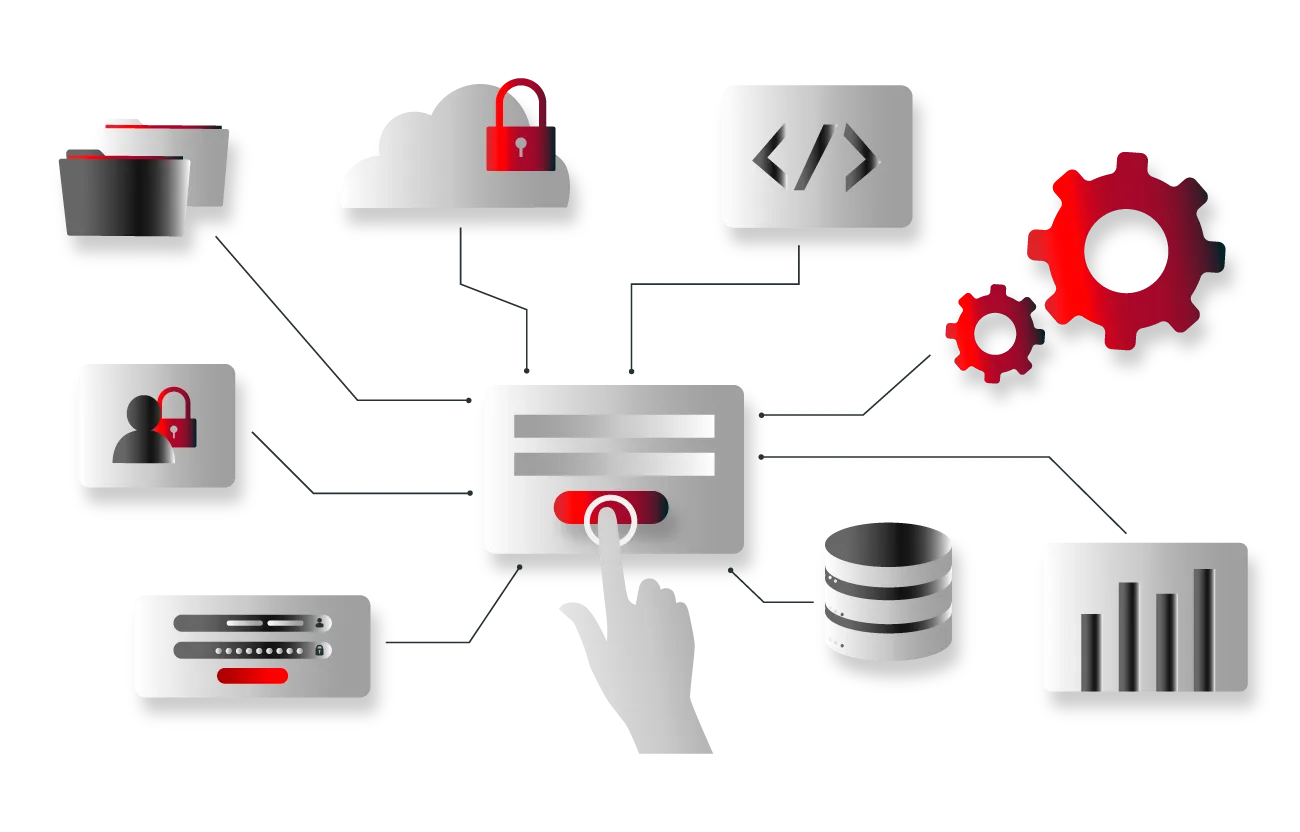

GESTION SÉCURISÉE des sauvegardes

INTERMÉDIAIRE- 2 jours

- INTER

- 1950 HT

- 8 participants max

- ·

- Présentiel ou Distanciel

- ·

- Tarif INTRA sur demande

OBJECTIFS

Cette formation vise à acquérir les compétences essentielles pour sécuriser et pérenniser les sauvegardes.

Les principaux objectifs pédagogiques sont :

- Appréhender les enjeux stratégiques des sauvegardes dans un contexte de continuité d’activité

- Identifier et différencier les principaux types de sauvegardes

- Concevoir une stratégie de sauvegarde adaptée et efficace

- Déployer et configurer un serveur de sauvegarde sécurisé et résilient

- Assurer la protection et la pérennité de l’infrastructure de sauvegarde face aux menaces

- PUBLIC

- ▪ Profils techniques en charge de la définition et de la mise en œuvre d’une stratégie de sauvegarde sécurisée

- PRÉREQUIS

- ▪ Connaissances de base en sécurité informatique

- ▪ Connaissances fondamentales en réseaux, systèmes et sécurité

- ▪ Aisance avec les outils d’administration système

PROGRAMME

Contexte

▸ Enjeux liés à la continuité d’activité pour l’entreprise

▸ Définitions et concepts clés (sauvegardes, DRaaS, gestion des risques, BIA, RTO/RPO, critères de sécurité, événements redoutés, etc.)

▸ Système de management de la continuité d'activité (SMCA)

▸ Types de plan (PCA, PRA, PCI, PGC, etc.)

Introduction à l'importance des sauvegardes

▸ Rôle des sauvegardes dans la continuité d’activité (PCA et PRA)

▸ Principales menaces : cyberattaques, erreurs humaines, sinistres physiques

▸ Exemples d'impacts en cas de mauvaise gestion

Stratégies de sauvegarde

▸ Types de sauvegardes (complète, différentielle, incrémentielle, etc.) et comparatif (avantages, inconvénients, cas d’utilisation)

▸ Types de données et environnements à sauvegarder (fichiers, métadonnées, systèmes, environnements virtuel, bases de données, équipements réseaux, etc.)

▸ Stratégie 3-2-1 : explications et mise en œuvre (3 copies, 2 supports, 1 hors site)

▸ Autres stratégies (3-2-1-1-0, 4-3-2)

▸ Mise en œuvre pratique

Étapes de mise en œuvre d'une stratégie de sauvegarde

▸ Identifier et prioriser les données (en lien avec les objectifs RPO/RTO notamment)

▸ Concevoir l'architecture de sauvegarde (types, outils, supports, infrastructures, etc.)

▸ Configurer les sauvegardes selon la stratégie établie

▸ Assurer les MCO/MCS

▸ Formaliser la politique et les procédures opérationnelles

Principes de sécurité appliqués aux sauvegardes

▸ Chiffrement des sauvegardes

▸ Sauvegardes immuables

▸ Isolation logique et physique

▸ Contrôle d'accès et modèle Zero Trust

▸ Modèle de tiering

▸ Monitoring

▸ Journalisation et supervision de sécurité

Tester et valider les sauvegardes

▸ Contrôle d'intégrité

▸ Stratégie de test de restauration

▸ Analyse des résultats et mise à jour des processus

Méthodes

- Cours magistral et travaux pratiques (dont accès Root-Me PRO)

VALIDATION

- En fin de formation, une attestation non certifiante est délivrée sur validation de la mise

en pratique.

Livrables

- Attestation non certifiante, supports de formation et, selon les formations, licence d'essai de 7 jours aux environnements Root-Me PRO.